🏆 作者简介,愚公搬代码

🏆《头衔》:华为云特约编辑,华为云云享专家,华为开发者专家,华为产品云测专家,CSDN博客专家,CSDN商业化专家,阿里云专家博主,阿里云签约作者,腾讯云优秀博主,腾讯云内容共创官,掘金优秀博主,51CTO博客专家等。

🏆《近期荣誉》:2023年华为云十佳博主,2022年CSDN博客之星TOP2,2022年华为云十佳博主等。

🏆《博客内容》:.NET、Java、Python、Go、Node、前端、IOS、Android、鸿蒙、Linux、物联网、网络安全、大数据、人工智能、U3D游戏、小程序等相关领域知识。

🏆🎉欢迎 👍点赞✍评论⭐收藏

文章目录

- 🚀前言

- 🚀一、授权规则

- 🔎1.授权规则

- 🦋1.1 基本规则

- 🦋1.2 如何获取origin

- 🦋1.3 给网关添加请求头

- 🦋1.4 配置授权规则

- 🔎2.自定义异常结果

- 🦋2.1 异常类型

- 🦋2.2 自定义异常处理

- 🚀二、使规则持久化

- 🔎1.规则管理模式

- 🦋1.1 pull模式

- 🦋1.2 push模式

- 🔎2.实现push模式

- 🦋2.1 修改order-service服务

- ☀️2.1.1 引入依赖

- ☀️2.1.2 配置nacos地址

- 🦋2.2 修改sentinel-dashboard源码

- ☀️2.2.1 解压

- ☀️2.2.2 修改nacos依赖

- ☀️2.2.3 添加nacos支持

- ☀️2.2.4 修改nacos地址

- ☀️2.2.5 配置nacos数据源

- ☀️2.2.6 修改前端页面

- ☀️2.2.7 重新编译、打包项目

- ☀️2.2.8 启动

- 🚀感谢:给读者的一封信

🚀前言

微服务保护是指在微服务架构中为了确保服务的稳定性和安全性而采取的一系列保护措施。这些保护措施包括:

-

限流:通过设置并发请求、QPS(每秒请求数)等限制,防止服务因过多请求导致崩溃或响应缓慢。

-

熔断:在服务出现异常或超时的情况下,自动切换到备用服务或返回默认值,防止服务雪崩。

-

降级:当服务出现异常或超时时,自动降级,返回较为简单或者不完整的结果,保证服务的可用性。

-

容错:对于服务的异常情况,进行处理,尽量避免对其他服务或系统产生影响,确保整个系统的稳定性。

-

安全保护:对服务进行身份认证、授权、加密解密等安全措施,防止恶意攻击或者非法访问。

以上措施可以提升微服务架构的可用性、稳定性和安全性,同时也能够减少应用程序出现故障的概率,保障业务的正常运行。

🚀一、授权规则

🔎1.授权规则

🦋1.1 基本规则

授权规则可以对调用方的来源做控制,有白名单和黑名单两种方式。

-

白名单:来源(origin)在白名单内的调用者允许访问

-

黑名单:来源(origin)在黑名单内的调用者不允许访问

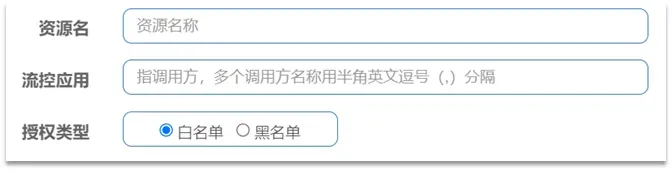

点击左侧菜单的授权,可以看到授权规则:

-

资源名:就是受保护的资源,例如/order/{orderId}

-

流控应用:是来源者的名单,

- 如果是勾选白名单,则名单中的来源被许可访问。

- 如果是勾选黑名单,则名单中的来源被禁止访问。

比如:

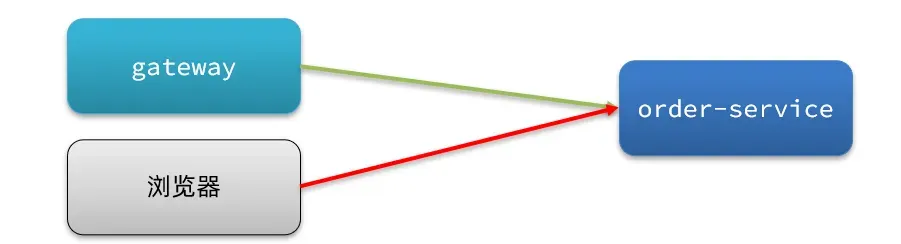

我们允许请求从gateway到order-service,不允许浏览器访问order-service,那么白名单中就要填写网关的来源名称(origin)。

🦋1.2 如何获取origin

Sentinel是通过RequestOriginParser这个接口的parseOrigin来获取请求的来源的。

public interface RequestOriginParser {

/**

* 从请求request对象中获取origin,获取方式自定义

*/

String parseOrigin(HttpServletRequest request);

}

这个方法的作用就是从request对象中,获取请求者的origin值并返回。

默认情况下,sentinel不管请求者从哪里来,返回值永远是default,也就是说一切请求的来源都被认为是一样的值default。

因此,我们需要自定义这个接口的实现,让不同的请求,返回不同的origin。

例如order-service服务中,我们定义一个RequestOriginParser的实现类:

package cn.itcast.order.sentinel;

import com.alibaba.csp.sentinel.adapter.spring.webmvc.callback.RequestOriginParser;

import org.springframework.stereotype.Component;

import org.springframework.util.StringUtils;

import javax.servlet.http.HttpServletRequest;

@Component

public class HeaderOriginParser implements RequestOriginParser {

@Override

public String parseOrigin(HttpServletRequest request) {

// 1.获取请求头

String origin = request.getHeader("origin");

// 2.非空判断

if (StringUtils.isEmpty(origin)) {

origin = "blank";

}

return origin;

}

}

我们会尝试从request-header中获取origin值。

🦋1.3 给网关添加请求头

既然获取请求origin的方式是从reques-header中获取origin值,我们必须让所有从gateway路由到微服务的请求都带上origin头。

这个需要利用之前学习的一个GatewayFilter来实现,AddRequestHeaderGatewayFilter。

修改gateway服务中的application.yml,添加一个defaultFilter:

spring:

cloud:

gateway:

default-filters:

- AddRequestHeader=origin,gateway

routes:

# ...略

这样,从gateway路由的所有请求都会带上origin头,值为gateway。而从其它地方到达微服务的请求则没有这个头。

🦋1.4 配置授权规则

接下来,我们添加一个授权规则,放行origin值为gateway的请求。

配置如下:

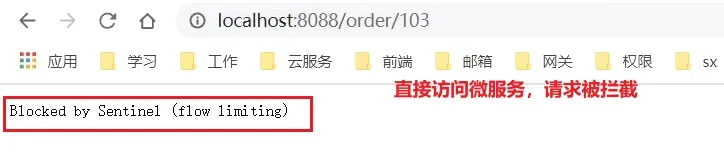

现在,我们直接跳过网关,访问order-service服务:

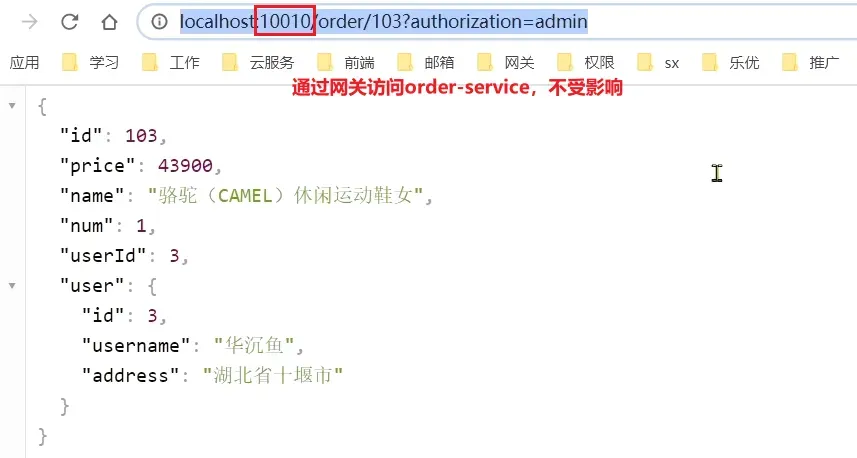

通过网关访问:

🔎2.自定义异常结果

默认情况下,发生限流、降级、授权拦截时,都会抛出异常到调用方。异常结果都是flow limmiting(限流)。这样不够友好,无法得知是限流还是降级还是授权拦截。

🦋2.1 异常类型

而如果要自定义异常时的返回结果,需要实现BlockExceptionHandler接口:

public interface BlockExceptionHandler {

/**

* 处理请求被限流、降级、授权拦截时抛出的异常:BlockException

*/

void handle(HttpServletRequest request, HttpServletResponse response, BlockException e) throws Exception;

}

这个方法有三个参数:

- HttpServletRequest request:request对象

- HttpServletResponse response:response对象

- BlockException e:被sentinel拦截时抛出的异常

这里的BlockException包含多个不同的子类:

| 异常 | 说明 |

|---|---|

| FlowException | 限流异常 |

| ParamFlowException | 热点参数限流的异常 |

| DegradeException | 降级异常 |

| AuthorityException | 授权规则异常 |

| SystemBlockException | 系统规则异常 |

🦋2.2 自定义异常处理

下面,我们就在order-service定义一个自定义异常处理类:

package cn.itcast.order.sentinel;

import com.alibaba.csp.sentinel.adapter.spring.webmvc.callback.BlockExceptionHandler;

import com.alibaba.csp.sentinel.slots.block.BlockException;

import com.alibaba.csp.sentinel.slots.block.authority.AuthorityException;

import com.alibaba.csp.sentinel.slots.block.degrade.DegradeException;

import com.alibaba.csp.sentinel.slots.block.flow.FlowException;

import com.alibaba.csp.sentinel.slots.block.flow.param.ParamFlowException;

import org.springframework.stereotype.Component;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

@Component

public class SentinelExceptionHandler implements BlockExceptionHandler {

@Override

public void handle(HttpServletRequest request, HttpServletResponse response, BlockException e) throws Exception {

String msg = "未知异常";

int status = 429;// 请求过多

if (e instanceof FlowException) {

msg = "请求被限流了";

} else if (e instanceof ParamFlowException) {

msg = "请求被热点参数限流";

} else if (e instanceof DegradeException) {

msg = "请求被降级了";

} else if (e instanceof AuthorityException) {

msg = "没有权限访问";

status = 401;

}

response.setContentType("application/json;charset=utf-8");

response.setStatus(status);

response.getWriter().println("{\"msg\":\""+msg+"\", \"status\":" + status + "}");

}

}

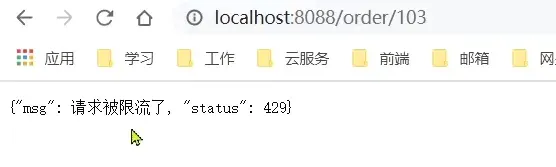

重启测试,在不同场景下,会返回不同的异常消息.

限流:

授权拦截时:

🚀二、使规则持久化

现在,sentinel的所有规则都是内存存储,重启后所有规则都会丢失。在生产环境下,我们必须确保这些规则的持久化,避免丢失。

🔎1.规则管理模式

规则是否能持久化,取决于规则管理模式,sentinel支持三种规则管理模式:

- 原始模式:Sentinel的默认模式,将规则保存在内存,重启服务会丢失。

- pull模式

- push模式

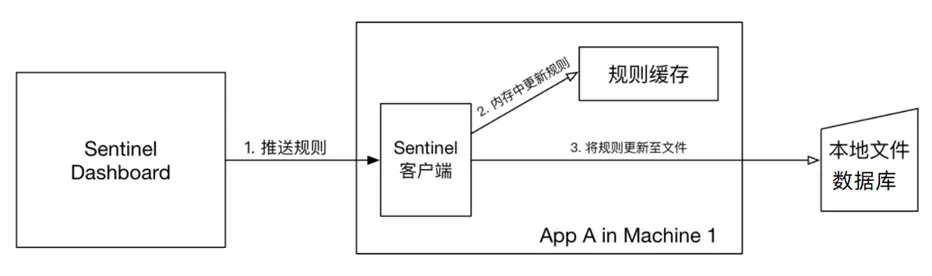

🦋1.1 pull模式

pull模式:控制台将配置的规则推送到Sentinel客户端,而客户端会将配置规则保存在本地文件或数据库中。以后会定时去本地文件或数据库中查询,更新本地规则。

🦋1.2 push模式

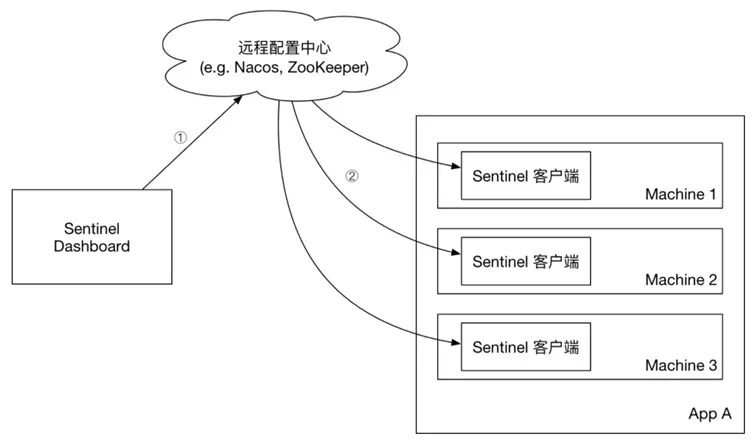

push模式:控制台将配置规则推送到远程配置中心,例如Nacos。Sentinel客户端监听Nacos,获取配置变更的推送消息,完成本地配置更新。

🔎2.实现push模式

🦋2.1 修改order-service服务

修改OrderService,让其监听Nacos中的sentinel规则配置。

具体步骤如下:

☀️2.1.1 引入依赖

在order-service中引入sentinel监听nacos的依赖:

<dependency>

<groupId>com.alibaba.csp</groupId>

<artifactId>sentinel-datasource-nacos</artifactId>

</dependency>

☀️2.1.2 配置nacos地址

在order-service中的application.yml文件配置nacos地址及监听的配置信息:

spring:

cloud:

sentinel:

datasource:

flow:

nacos:

server-addr: localhost:8848 # nacos地址

dataId: orderservice-flow-rules

groupId: SENTINEL_GROUP

rule-type: flow # 还可以是:degrade、authority、param-flow

🦋2.2 修改sentinel-dashboard源码

SentinelDashboard默认不支持nacos的持久化,需要修改源码。

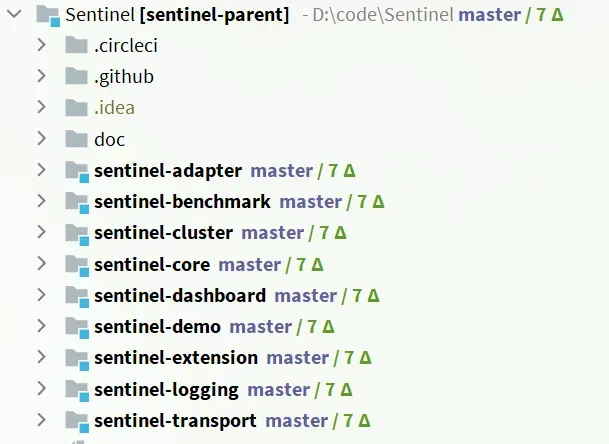

☀️2.2.1 解压

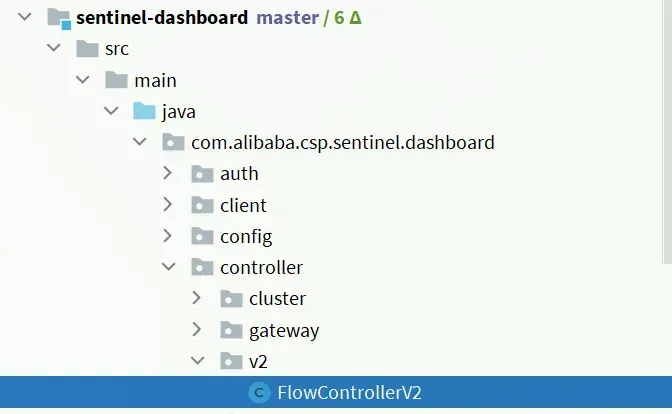

解压sentinel源码包,然后并用IDEA打开这个项目,结构如下:

☀️2.2.2 修改nacos依赖

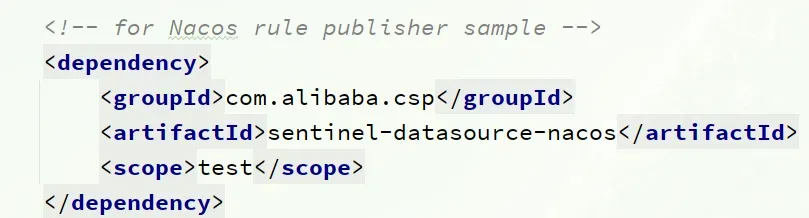

在sentinel-dashboard源码的pom文件中,nacos的依赖默认的scope是test,只能在测试时使用,这里要去除:

将sentinel-datasource-nacos依赖的scope去掉:

<dependency>

<groupId>com.alibaba.csp</groupId>

<artifactId>sentinel-datasource-nacos</artifactId>

</dependency>

☀️2.2.3 添加nacos支持

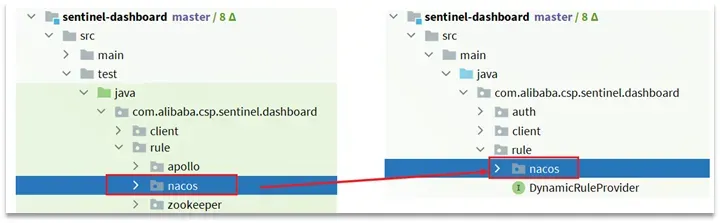

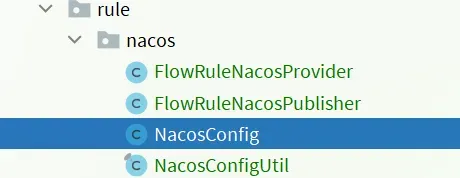

在sentinel-dashboard的test包下,已经编写了对nacos的支持,我们需要将其拷贝到main下。

☀️2.2.4 修改nacos地址

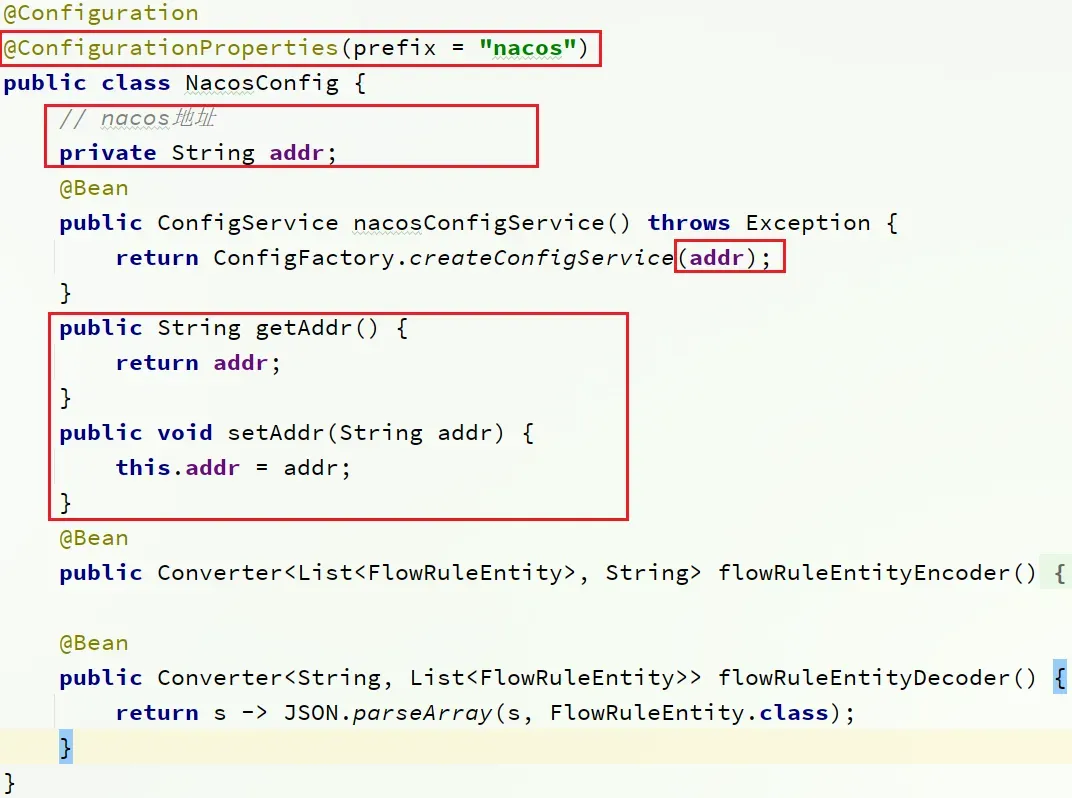

然后,还需要修改测试代码中的NacosConfig类:

修改其中的nacos地址,让其读取application.properties中的配置:

在sentinel-dashboard的application.properties中添加nacos地址配置:

nacos.addr=localhost:8848

☀️2.2.5 配置nacos数据源

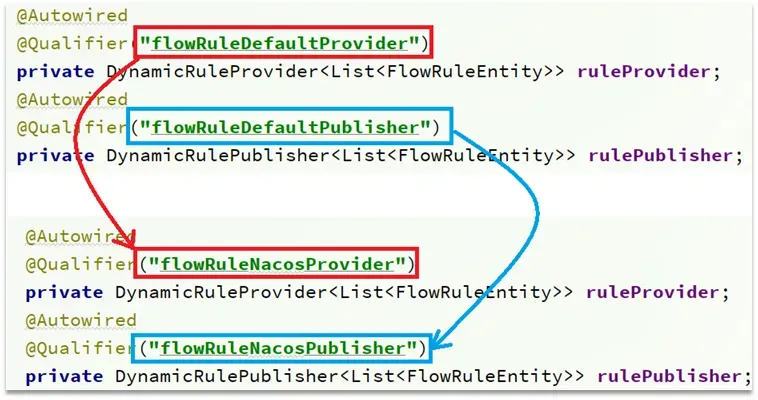

另外,还需要修改com.alibaba.csp.sentinel.dashboard.controller.v2包下的FlowControllerV2类:

让我们添加的Nacos数据源生效:

☀️2.2.6 修改前端页面

接下来,还要修改前端页面,添加一个支持nacos的菜单。

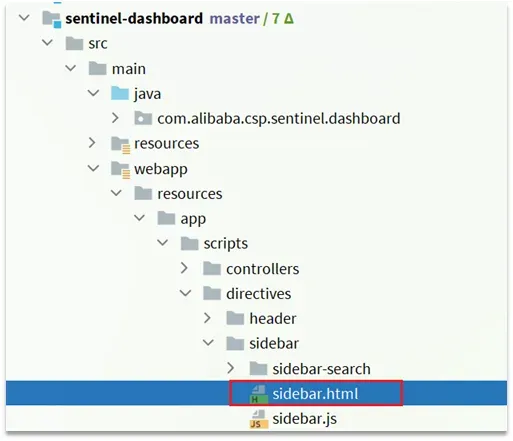

修改src/main/webapp/resources/app/scripts/directives/sidebar/目录下的sidebar.html文件:

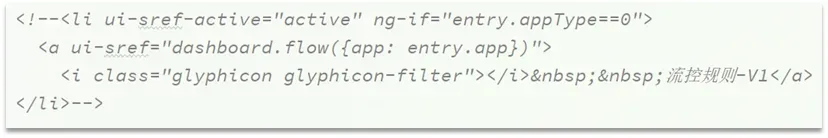

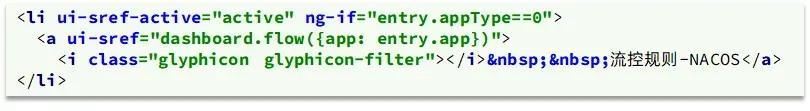

将其中的这部分注释打开:

修改其中的文本:

☀️2.2.7 重新编译、打包项目

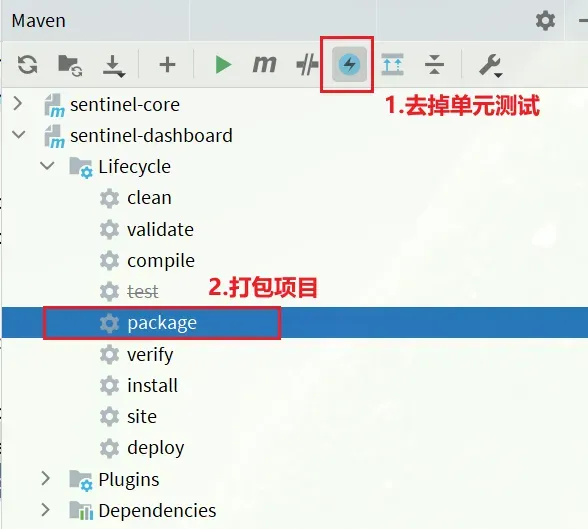

运行IDEA中的maven插件,编译和打包修改好的Sentinel-Dashboard:

☀️2.2.8 启动

启动方式跟官方一样:

java -jar sentinel-dashboard.jar

如果要修改nacos地址,需要添加参数:

java -jar -Dnacos.addr=localhost:8848 sentinel-dashboard.jar

🚀感谢:给读者的一封信

亲爱的读者,

我在这篇文章中投入了大量的心血和时间,希望为您提供有价值的内容。这篇文章包含了深入的研究和个人经验,我相信这些信息对您非常有帮助。

如果您觉得这篇文章对您有所帮助,我诚恳地请求您考虑赞赏1元钱的支持。这个金额不会对您的财务状况造成负担,但它会对我继续创作高质量的内容产生积极的影响。

我之所以写这篇文章,是因为我热爱分享有用的知识和见解。您的支持将帮助我继续这个使命,也鼓励我花更多的时间和精力创作更多有价值的内容。

如果您愿意支持我的创作,请扫描下面二维码,您的支持将不胜感激。同时,如果您有任何反馈或建议,也欢迎与我分享。

再次感谢您的阅读和支持!

最诚挚的问候, “愚公搬代码”

文章出处登录后可见!